סוכל שוב ניסיון חמאס להשתלט על הטלפון שלכם. כל הפרטים, הדמויות וההנחיות

בחודשים האחרונים זיהו במחלקת ביטחון המידע באגף המודיעין ניסיונות חוזרים של חמאס "להדביק" טלפונים ניידים של משרתי צה"ל בפוגען - וזאת דרך יצירת קשר ברשתות החברתיות ושידול להורדת אפליקציות זדוניות. צה"ל, בשיתוף פעולה עם שב"כ, סיכל בהצלחה תשתית שרתים של ארגון הטרור ששימשה את אנשיו לאיסוף מידע מהמשרתים בצבא. איך עבדה השיטה? מאילו דמויות ואפליקציות יש להיזהר? ומה צריך לעשות כדי לשמור על עצמנו גם בסביבה הרשתית?

הרשתות החברתיות הן חלק בלתי נפרד מחיינו - וזה לא דבר חדש. לייק, ציוץ או שיתוף, בכולם אנחנו משתמשים כדי להרגיש חלק ולהיות בעניינים - וכך גם משרתי צה"ל. יחד עם זאת, יש מי שמנצל את ההזדמנות (ולא בפעם הראשונה) כדי להשיג מידע חיוני של הצבא. בימים האחרונים, בשיתוף פעולה עם שב"כ, סיכל צה"ל בהובלת אמ"ן וחטיבת ההגנה בסב"ר תשתית שרתים של חמאס, אשר סייעה לארגון הטרור ליצור קשר ולאסוף מידע באמצעות משרתים הגולשים במרחב הרשתי.

נעים להכיר, חמאס: אלו הדמויות דרכן ניסה ארגון הטרור לגנוב מידע

"מערך ביטחון המידע באגף המודיעין זיהה 6 דמויות בהן השתמש חמאס כדי להגיע לחיילים", מציין דובר צה"ל, תא"ל הדי זילברמן. "שרה אורלובה, מריה יעקובלבה, עדן בן עזרא, נועה דנון, יעל אזולאי ורבקה אבוקסיס - דמויות רבות מהמערך מציגות עצמן כעולות חדשות לארץ עם היעדר שליטה מלאה בשפה העברית".

חלק מהדמויות שנחשפו

"לדמויות מספר מאפיינים נוספים שבאו לידי ביטוי", מסבירה ראש מחלקת ביטחון המידע, אל"ם ר'. "חמאס השתמש בהאשטגים במטרה להגדיל את האמינות וכמות המשתמשים אליהם הגיעו הדמויות ברשת, וגם בחר להשתמש בפונקציית Intro ("בקצרה") של פייסבוק - באמצעות המשפט המופיע בפרופיל, ניסו הדמויות לחזק אמינותן בהתחזות לנערות צעירות תוך שימוש בסלנג ישראלי".

![]()

"פרט לכך, חמאס ערך את התמונות של הדמויות בכדי להקשות על מציאתן ברשת ולשייכן למקור, ודאג לפעול בפריסה רשתית - כלומר, יצר ישויות במספר פלטפורמות במטרה ליצור נגישות רשתית רחבה", מוסיפה אל"ם ר'.

ומהו בדיוק אותו פוגען?

בתקופה האחרונה זוהו בצה"ל שלוש אפליקציות "מדביקות" - "Catch&See", "ZatuApp", "GrixyApp" - בהן השתמש חמאס במטרה להעביר את הפוגען. באתרי האפליקציות מתואר כי הן נועדו להעברת תמונות בין משתמשים לפרק זמן קצר ומוגבל, בדומה לאפליקציית סנאפצ'אט.

![]()

מתוך Catch&See. דוגמה לאפליקציה זדונית בשימוש חמאס

אפליקציית GrixyApp

![]()

אפליקציית ZatuApp

איך זה עובד? ההרשמה לאפליקציה מתבצעת באמצעות כתובת מייל וסיסמה, וכי בשונה מהקמפיין הקודם היישומונים לא הונגשו לחנות האפליקציות וניתן היה להוריד אותן אך ורק באמצעות קישור. מחלקת ביטחון המידע באמ"ן זיהתה מחקירת האפליקציה כי היא מבקשת הרשאות רבות, אך אלו משמשות אותה אך ורק לפעילות לגיטימית כביכול (על מנת לשלוח תמונות, לאפליקציה צריכה להיות גישה למצלמה וכו').

מיד לאחר ההורדה, מופיע במכשיר הסלולרי אייקון של האפליקציה. עם הלחיצה עליו, ייפתח כביכול היישומון ותופיע הודעת שגיאה לפיה הגרסה של האפליקציה לא נתמכת במכשיר - ועל כן תמחק את עצמה. לאחר מכן, האפליקציה נסגרת והאייקון שלה נעלם – לכאורה נמחקה. בפועל, מסבירים לנו באמ"ן, המכשיר הסלולרי כבר הותקף והותקן עליו פוגען המאפשר לחמאס להשתלט על המכשיר.

מתברר כי לאפליקציה יכולות גבוהות, שאינן שונות במהותן ממה שראינו באירועי סייבר קודמים: יצירת קשר אל מול שרת של חמאס והעברת קבצים מהמכשיר הנגוע באופן אוטומטי, צילום תמונות מרחוק באופן עצמאי, מתן גישה למערכת הקבצים (read/write), הורדת קבצים נוספים והרצתם, איסוף מזהים על הטלפון, איסוף סמסים, הקלטת נפח, איסוף אנשי קשר, מתן גישה למיקום (GPS), וגישה למצלמה.

מה כן השתנה בניגוד לפעמים קודמות?

- לראשונה, נערך סיכול טכנולוגי אל מול תשתיות חמאס מסוג זה. כחלק משלים לכך, יזמנו באגף המודיעין החל מהיום מאות בודדות של משרתים שלפי ההבנה יש סבירות כי מכשירם נגוע בפוגען - וזאת לטובת תשאול והסרת הפוגען מהמכשיר

- בשונה מאירועים קודמים בהם התמקד הארגון בלוחמים, הרחיב הפעם חמאס את מאתריו ופנה לאוכלוסיות נוספות.

- הזיהוי התאפשר בין היתר באמצעות מעקב אחר אחת הדמויות שזוהתה עוד באירועים הקודמים, ולא נחשפה בזמנו במטרה לעקוב אחר השתנות התשתית הטכנולוגית של חמאס ולזהות חזרה לפעילות נגד חיילי צה"ל

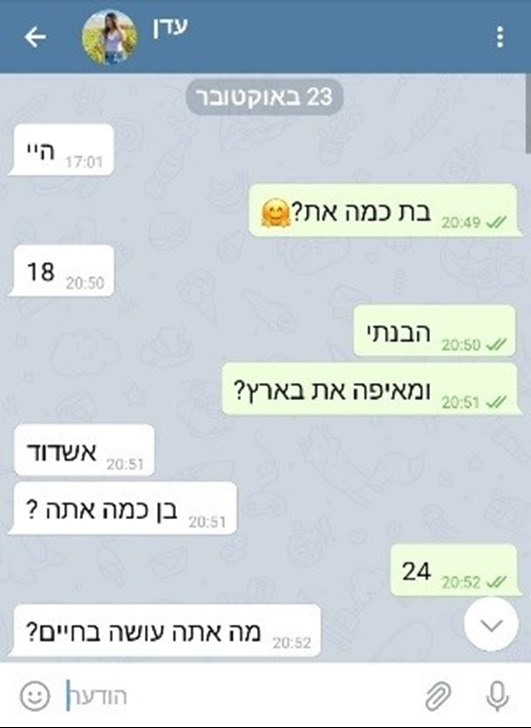

- פרט לכך, ניצל חמאס לראשונה את פלטפורמת הטלגרם לפיתוח שיח עם משרתים, בנוסף לרשתות המוכרות - פייסבוק, ווטסאפ ואינסטגרם

דוגמאות לשיחות בטלגרם

- ניכר כי ההנדסה החברתית גבוהה ואמינה יותר - והפעם החליטו בחמאס להציג דמויות כחירשות או ככבדות שמיעה. כך הצליח המערך לנטרל רצון לשיחות טלפוניות או וידאו

- ישנן עדויות כי חמאס שלח לקורבנות הודעות קוליות גנריות של נשים ("כן", "לא" וכו') על מנת להגביר את אמינות הדמות

- רמת הביצוע של הפוגען גבוהה ומשוכללת יותר בהשוואה לתשתיות עבר של ארגון הטרור

"ככל שאנחנו מזהים כעת, לא נגרם נזק ביטחוני", מבהירה אל"ם ר'. "במקרים שזוהה כי ייתכן וייגרם נזק - פעלנו באופן מיידי מול אותו משרת צה"ל. אחת מאבני היסוד היא הערנות והמודעות של משרתי צה"ל".

מה ניתן לעשות כדי לשמור על הפרטיות שלנו גם בזירה הרשתית? מחלקת ביטחון המידע באגף המודיעין מפרסמת את ההנחיות למשרתים שנועדו להגן עלינו מפני איומי סייבר שונים.